| "L'esperienza

umana di IDENTITA' è costruita su due elementi:

un senso di appartenenza ed un senso di separazione."

Salvador

Minuchin, 1974

Introduzione

'Identità' è definito come l'insieme dei

caratteri peculiari, il complesso delle generalità,

l'insieme delle caratteristiche fisiche e dei dati anagrafici

che contraddistinguono un individuo.

Le aziende sono costruite da persone che entrano a far

parte di uno staff (permanente o temporaneo). Alla persona

è assegnato un ruolo e chiesto di agire in questo

contesto. Le persone cambiano ruolo, creando la necessità

di gestire attivamente le informazioni di accesso alle

risorse e soprattutto gestirle attraverso un ciclo di

vita, spesso attraverso sistemi differenti.

Nel contempo, le attività aziendali si stanno

sempre più automatizzando - sempre più

dipendenti da un' ampio spettro di applicazioni come

i CRM, ERP, SCP, HR database, corporate directory, e

così via. Mentre queste applicazioni servono

a razionalizzare i processi di business, creano anche

un ambiente dove i dati utente sono spesso frammentati,

duplicati ed obsoleti, ed i processi ridondati per mancanza

di visibilità e controllo.

Le conseguenze di questa struttura così frammentata

sono la mancanza di sicurezza, necessità di supportare

costi elevati per l'amministrazione utenti, mancata

realizzazione di opportunità di business, mancanza

di compliance agli standard e leggi in vigore, catena

di supply insufficiente, perdite finanziarie.

Nasce così la necessità di un approccio

integrato alla gestione delle identità utente

per automatizzare, accelerare,e semplificare la creazione

e manutenzione delle identità di accesso alle

risorse. Identity Management (IdM) è una convergenza

di tecnologie e processi di business: un set di processi,

ed infrastrutture di supporto, per la creazione, manutenzione,

ed utilizzo di identità digitali.

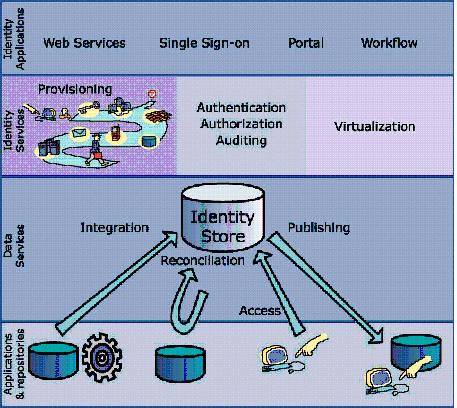

Nella Figura 1, possiamo vedere a grandi linee com'è

strutturato un sistema di Identity Management.

Figura 1 - Processo di Identity Management

Un

framework per identity management

Identity Management è un set di processi che

si estende attraverso l' infrastruttura di rete aziendale

che permettono all'utente di accedere in modo sicuro

ai vari sistemi interni ed esterni.

Le soluzioni di Identity Management costruiscono una

solida infrastruttura di sicurezza., implementando un

framework di autenticazione tramite password o certificato,

permettendo quindi la manutenzione di policy di sicurezza

molto rigide per il controllo accessi.

Identity management rappresenta la convergenza di prodotti,

precedentemente separati, in una suite di servizi per

fornire una soluzione ad una serie di problemi tra loro

correlati. I sistemi di Identity Management solitamente

sono scomposti in livelli, dove ogni livello offre servizi

al livello superiore.

Di

seguito, in Figura 3, possiamo vedere come concettualemente

si presenta un'architettura di Identity Management.

Al livello inferiore trovano posto le sorgenti di informazioni

circa i dati di accesso per le persone già presenti

in azienda. Questi dati, solitamente, si trovano in

forme duplicate e senza un comune identificatore; è

compito dei Data Services di integrare, uniformare e

normalizzare le informazioni di identità utente.

A livello intermedio, middle tier, vari strumenti collaborano

per processare le informazioni, fornendo successivamente

risposta al livello superiore (applicazioni) ed aggiornando

le informazioni presenti nel livello inferiore. Il motore

del sistema di identity management esegue le funzioni

di autenticazione ed autorizzazione, ma possono anche

essere integrati con altre funzioni aziendali come il

motore di workflow, integrazione con applicazioni aziendali,

e con i sistemi di content management. Il livello superiore,

top tier, contiene le applicazioni che consumano e producono

le informazioni di identity management che nella maggior

parte delle circostanze, chiede l'autorizzazione al

livello inferiore (middle tier). All'interno di quest'ultimo

sono incluse le applicazioni core del sistema di identity

management: le applicazioni di provisioning, il sistema

di self-service (es., per semplificare il reset delle

password), il sistema di auditing e reporting. E' importante,

quindi, che le applicazioni aziendali e dipartimentali

utilizzino le risorse di identity management per autenticare

ed autorizzare l'accesso al sistema.

Figura 2 - Visione concettuale di una architettura

di Identity Management.

Soluzioni

di identity management

La soluzione di Identity Management gioca un ruolo centrale

nell'infrastruttura IT, in quanto parte funzionale dei

processi di business, per questo la scelta di una soluzione

di IdM deve prendere in considerazione le necessità

degli utenti come anche le possibili implicazioni politiche

di posizionare un'infrastruttura di Identity Management

che andrà a toccare tutti i ruoli aziendali.

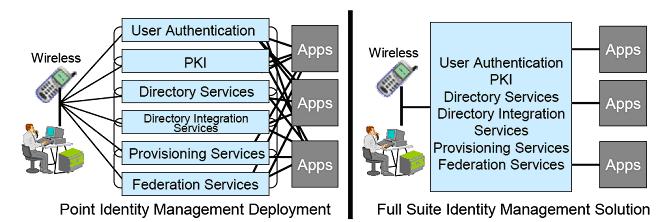

Possiamo distinguere tra due approcci proposti dai vari

fornitori di soluzioni o prodotti di Identity Management,

Point Identity Management Products e Full Suite Identity

Management Solutions.

Point Identity Management Products - tipicamente focalizzati

nello sviluppo di parte della più completa infrastruttura

di Identity Management, come i servizi di Directory

Services o Provisioning. Fornitori che offrono questo

tipo di prodotto: BMC, Courion, MaxWare, Thor, ed altri.

Full Suite Identity Management Solutions - fornisce

un framework completo di Identity Management - dall'autenticazione

utente ai servizi di directory integration. In alcuni

casi, queste soluzioni possono essere disponibili come

componenti singoli. Fornitori che offrono questo tipo

di prodotto sono tipicamente software vendors, ed includono:

Computer Associates, HP, IBM, Microsoft, Novell, Oracle,

Siemens, Sun Microsystems, ed altri.

L'utilizzo di soluzioni Point Identity Management richiede

la successiva integrazione dei singoli prodotti per

formare una piattaforma completa di Identity Management.

La piattaforma risultante, a sua volta, deve poi essere

integrata con ogni singola applicazione aziendale -

un processo che richiede tempo e denaro, ed un grosso

sforzo di consulenza professionale per completare il

processo di integrazione.

Oltre questo il rischio di non conoscere la visione

futura di un vendor nel rispetto di quella particolare

soluzione.

Inoltre, l'amministrazione di ogni prodotto deve essere

effettuata singolarmente per prodotto, rendendo quindi

onerosa e difficile le attività di organizzazione

efficiente degli utenti, implementazione degli standard,

e delle policy aziendali.

Le soluzioni Full Suite Identity Management, d'altro

canto, contengono al proprio interno diversi servizi

pre-integrati da un singolo vendor e che possono essere

installati in un ambiente certificato e supportato.

L'architettura unificata delle soluzioni di Full Suite

Identity Management facilitano l'implementazione degli

standard, policies aziendali e permettono l'amministrazione

centralizzata. Tramite questo approccio, il sistema

di Identity Management diventa più facile, ed

alla fine dei conti anche meno onerosa da gestire.

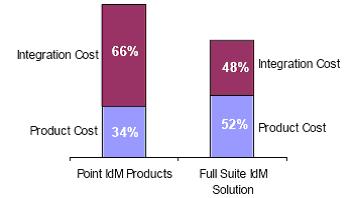

Figura 3 - Comparazione tra Point e Full Suite di

Identity Management

Sebbene

le soluzioni di Point products abbiano un costo iniziale

minore, il costo di integrazione di questi prodotti

è di molto superiore al costo di acquisto di

una soluzione Full Suite Identity Management - per questo

individuata come miglior investimento.

Figura 4 - Costi di integrazione

Funzionalità

chiave di una soluzione di Identity Management

Ci

sono alcuni requisiti critici che l'azienda deve considerare

nella selezione di una suite di Identity Management.

Queste caratteristiche giocano un ruolo importante nell'efficienza

della piattaforma di Identity Management, ed infine

determinano se una soluzione fornirà o meno un

ROI positivo.

L'azienda dovrà prendere in considerazione anche

i futuri requisti tecnologici dell' infrastruttura di

Management. La piattaforma deve fornire flessibilità,

in termini di supporto e scalabilità, per aderire

agli standard emergenti e favorire l'inserimento di

nuovi utenti ed applicazioni.

Single

Sign-On

Le funzioni di Single Sign-On sono una caratteristica

cruciale che può sostenere la produttività

dell'utente finale ed elevare il livello di sicurezza.

Con queste funzionalità, l'utente può

accedere a più applicazioni e processi attraverso

un portale, con un singolo ID e credenziali utente.

Le funzioni di Single Sign-On devono contenere il supporto

per varie credenziali di sicurezza incluso i token ed

i certificati digitali. In questo ambiente, l'amministratore

può gestire centralmente i privilegi di accesso

degli utenti. Il livello di sicurezza è elevato

perché l'utente accede alle risorse tramite un

unico punto di accesso.

PKI

La

PKI crea un framework di cifratura per validare l'identità

utente tramite credenziali di sicurezza come i certificati

digitali. Per molte aziende, la PKI è uno strumento

critico per la comunicazione interna ed esterna, come

anche per essere conformi agli standard. Una soluzione

di PKI completa deve includere una Certificate Authority

ed offrire il supporto per i certificati X.509 v3 e

le password asimmetriche.

Directory

Integration Services

I servizi Directory e di Directory Integration connettono

il servizio di autenticazione alle applicazioni di back-end.

Per assicurare l'accesso alle applicazioni, questi componenti

devono offrire il supporto nativo per le risorse aziendali

in essere. Senza questo supporto, l'azienda dovrebbe

sostenere dei costi di integrazione per consolidare

gli strumenti di amministrazione delle varie applicazioni,

altrimenti frammentate per tutta l'infrastruttura aziendale.

Flessibilità

amministrativa

Concluso il processo di integrazione della soluzione

di Identity Management, i privilegi di accesso da parte

dell'utente finale sono gestiti tramite il servizio

di provisioning. Questa funzionalità deve essere

sufficientemente flessibile per permettere la centralizzazione

delle funzioni di amministrazione o la possibilità

di delegare l'attività ad uno specifico dipartimento.

L'utente finale deve essere in grado di gestire autonomamente

il proprio account ed eventualmente modificare la propria

password.

Se così non fosse , il rischio è quello

di aumentare i costi di amministrazione, e rallentare

il processo di provisioning e de-provisioning degli

utenti.

Inoltre, tramite le funzionalità di self-administration,

l'utente finale può modificare la propria passwords

e gestire le informazioni dell'account utente senza

richiedere l'assistenza dello staff di help desk - funzionalità

chiave per ridurre i costi di help-desk.

Federation

Services

Le funzioni del servizio di Identity Management possono

essere estese a partners esterni o più semplicemente

ad altre aziende del gruppo tramite il servizio di Federation.

Tramite il supporto di alcuni standard come SAML, Liberty

Alliance, ed altri standard di federation emergenti,

l'azienda può definitivamente consolidare le

relazioni di business con partners esterni. Senza questa

funzionalità, gli amministratori devono mantenere

dei data stores separati per terze parti e gestire manualmente

i dati degli utenti esterni.

Conclusioni

Lo scopo di questo articolo è fornire una visione

di massime delle definizioni e principi di una soluzione

di Identity Management. Il problema che Identity Management

cerca di risolvere è significativo, ed ha il

suo rilievo in ogni area di business dell'azienda. Nello

stesso modo, la sfida è considerevole e comprende

la soluzioni di problemi organizzativi come anche tecnici.

Tra i benefici legati all'utilizzo di una suite di Identity

Management, troviamo la riduzione degli errori nell'inserimento

dei dati di autenticazione/autorizzazione,riduzione

dei rischi di sicurezza legati all'utilizzo di procedure

manuali, la gestione non accurata dei ruoli e delle

persone, riduzione dei costi di manutenzione legati

alle operazioni manuali, miglior utilizzo delle risorse,

riduzione dei tempi richiesti per l'esecuzione delle

procedure, riduzione dei costi di amministrazione consolidando

i dati utente presenti su molteplici sorgenti di dati,

possibilità di avere una visione completa e concreta

degli utenti.

Bibliografia

[1] The Radicati Group,Inc - "Reducing Costs and

Improving Productivity with an Identity Management Suite",

White paper, 2004

[2] Maxware - "Identity Management - Implementation

and benefits",2002

[3] ePresence - " Secure Identity Management: Building

a Real World Infrastructure", Digital ID World

Conference 2002

|